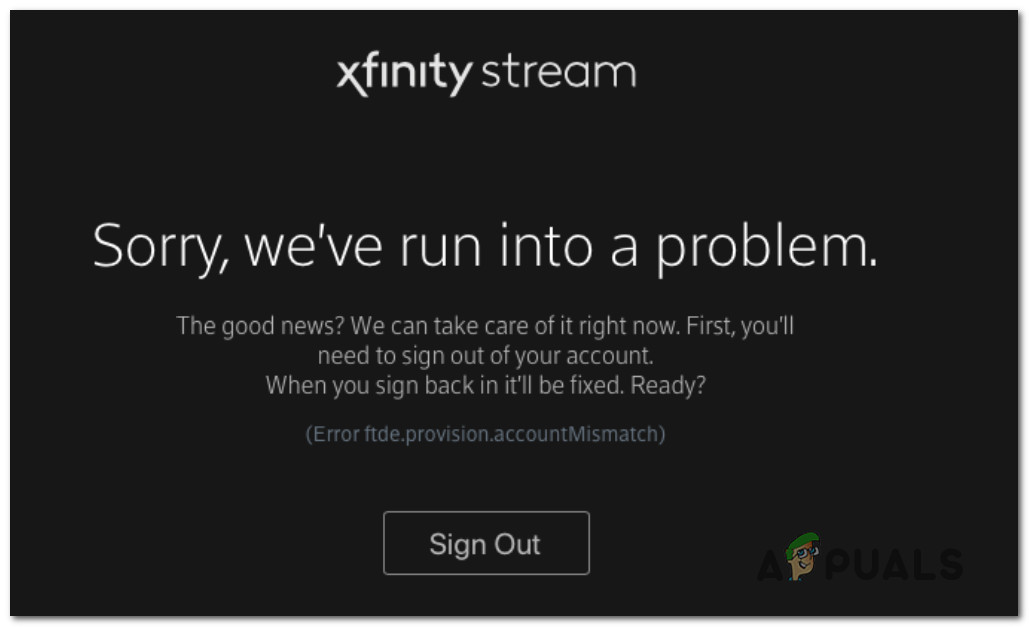

Cybersikkerhetsillustrasjon

En profesjonell hackinggruppe med sofistikerte teknikker for å utføre phishing og andre former for malwareangrep ser ut til å endre retning. Med et klart mål om å prioritere kvalitet fremfor kvantitet, har den beryktede TA505-gruppen av hackere svingt ved hjelp av en ny form for ondsinnet kode som heter AndroMut. Interessant, malware ser ut til å være inspirert av Andromeda. Opprinnelig designet av en annen hackinggruppe, var Andromeda et av de største malware-botnettene i verden så sent som i 2017. Botnets basert på Andromeda-koden utførte vellykket levering av nyttelast på flere mistenkelige og sårbare PC-er som kjører Windows-operativsystemet. AndroMut ser ut til å være i stor grad basert på akkurat denne Andromeda-koden som indikerer et mulig samarbeid mellom hackergruppene.

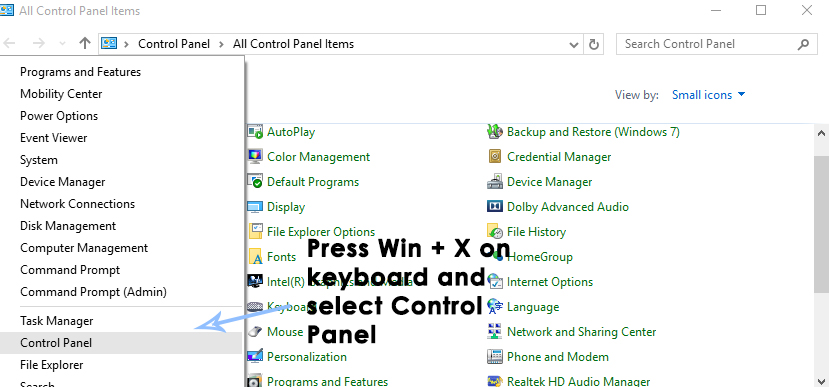

En av verdens mest vellykkede nettkriminelle grupper, som kaller seg TA505, ser ut til å ha endret taktikken. Som en del av den siste ondsinnede kampanjen for å angripe og stjele økonomisk informasjon, er gruppen opptatt med å distribuere en ny form for skadelig programvare. I stedet for å målrette mot et stort antall individer, som en del av pivoten, ser det ut til at TA505-gruppen går etter banker og andre finansielle tjenester. Forresten forblir inngangs- eller opprinnelsespunktet det samme, men det tiltenkte målet og fokuset ser ut til å være på den organiserte finansielle sektoren. Forresten anbefales finansielle selskaper i USA, De forente arabiske emirater og Singapore å være i beredskap og se etter mistenkelig innhold. Noen av de vanligste punktene i angrepet er fortsatt e-post.

TA505 Group bruker Andromeda Base for å utvikle og distribuere AndroMut

Den beryktede TA505-gruppen ser ut til å ha økt intensiteten den siste måneden og har fortsatt med samme voldsomhet. Den prøver ikke lenger å distribuere tilfeldige bølger av angrep som prøver å få kontroll over ofrenes maskiner. Med andre ord, masse phishing-e-post er ikke lenger den foretrukne taktikken. I stedet har TA505-gruppen redusert angrepsvolumet betydelig og har klart byttet til mer målrettede angrep.

Fin skriving fra @proofpoint

forskere som diskuterte to forskjellige kampanjer av TA505 som brukte AndroMut for å laste ned FlawedAmmyy. AndroMut er skrevet i C ++ og er en type nedlasting.

Blogg: https://t.co/vIDcrhKQ3z

Prøver: https://t.co/QM83SVr0GA pic.twitter.com/TNO7COhcl0

- InQuest (@InQuest) 3. juli 2019

Basert på analysen av flere mistenkte e-poster og andre former for elektronisk kommunikasjon og media, har cybersikkerhetsforskere ved Bevispunkt har antydet at gruppen hackere ser ut til å være rettet mot ansatte i banker og andre finansielle tjenesteleverandører. Forskerne har også avdekket bruken av en ny form for sofistikert skadelig programvare. Forskerne kaller det AndroMut og har oppdaget at skadelig programvare har ganske mange likheter med Andromeda. Andromeda er designet og distribuert av en helt annen gruppe hackere, og har vært et av de mest vellykkede, farlige og et av de største nettverkene av malware-botnett i verden. Frem til 2017 spredte Andromeda seg raskt og installerte seg selv på sårbare PC-er som kjørte Windows-operativsystemet.

Hvordan utfører TA505-gruppen angrepet mot skadelig programvare?

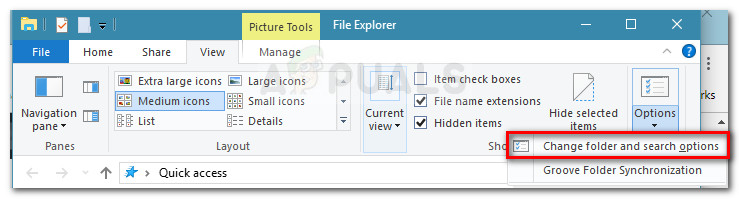

Som de fleste av de andre TA505-gruppens angrep distribueres også den nye AndroMut-skadeprogrammet via e-post som ser ut som legitim. Phishing-angrepene involverer e-post som ser ut og føles veldig offisielle og autentiske. Slike e-poster hevder vanligvis å inneholde fakturaer og andre dokumenter som påstås å være relatert til bank og finans. E-poster som brukes i phishing, blir ofte møysommelig opprettet. Selv om flere e-poster inneholder det populære PDF-dokumentet, ser phishing-e-post fra TA505-gruppen ut til å stole på Word-dokumenter.

https://twitter.com/rsz619mania/status/1146387091598667777

Når det intetanende offeret åpner det snørte Word-dokumentet, er gruppen avhengig av sosialteknikk for å fortsette angrepet. Dette kan høres komplisert ut, men faktisk er angrepet avhengig av en ganske eldgammel metode for ‘makroer’ i Word-dokumentet. Mål informeres om at informasjonen er 'beskyttet' og at de må aktivere redigering for å se innholdet. Dette gjør det mulig for makroer og lar AndroMut leveres til maskinen. Denne skadelige programvaren laster deretter ned FlawedAmmyy diskret. Når begge er installert, er ofrenes maskiner kompromittert.

Hva er AndroMut og hvordan fungerer flerstegs skadelig programvare?

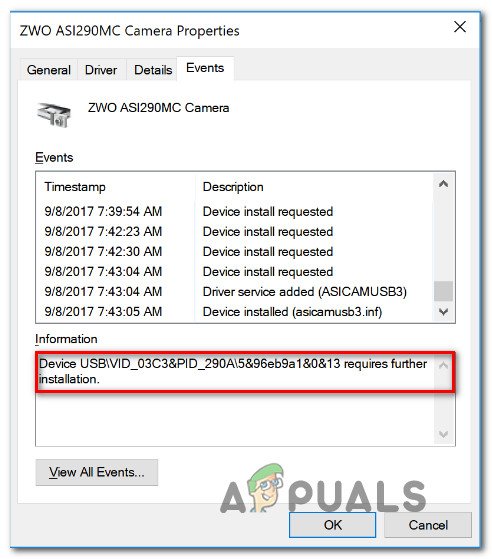

TA505 bruker for øyeblikket AndroMut som den første fasen i et to-trinns angrep. AndroMut er med andre ord den første delen av en vellykket infeksjon og kontroll av ofrenes datamaskiner. Når vellykket penetrasjon, bruker AndroMut infeksjonen til diskret å slippe en ny nyttelast på den kompromitterte maskinen. Den andre nyttelasten med skadelig kode kalles FlawedAmmyy. I hovedsak er FlawedAmmyy en kraftig og effektiv ekstern tilgang Trojan eller RAT.

Den aggressive andre trinn RAT FlawedAmmyy er en virulent malware som gir ekstern tilgang til ofrenes datamaskiner. Angripere kan få eksterne administratorrettigheter. Når de er inne, har angriperne full tilgang til filer, legitimasjon og mer.

For øvrig er ikke dataene i seg selv målet. Med andre ord, stjele data er ikke den primære intensjonen. Som en del av pivoten er TA505-gruppen ute etter informasjon som gir dem tilgang til det interne nettverket av banker og andre finansinstitusjoner.

TA505 lanserer AndroMut-skadelig programvare https://t.co/Gv0krE1U66 pic.twitter.com/dStN33FsUy

- C_138 (@ C_138) 3. juli 2019

TA505 Group følger pengene, si eksperter:

Snakker om aktivitetene til hacking-gruppen, Chris Dawson, trussel etterretning føre på Bevispunkt sa, “A505s overgang til å primært distribuere RAT-er og nedlastere i mye mer målrettede kampanjer enn de tidligere har ansatt med banktrojanere og løsepenger antyder et grunnleggende skifte i deres taktikk. I hovedsak går gruppen etter infeksjoner av høyere kvalitet med potensial for mer langsiktig inntektsgenerering - kvalitet fremfor kvantitet. '

Nettkriminelle finjusterer i hovedsak angrepene sine, og velger sine mål i stedet for å gjennomføre massive e-postkampanjer og håper å fange ofre. De er ute etter dataene, og enda viktigere, sensitiv informasjon, for å stjele penger. Den siste pivoten er egentlig bare et eksempel på hackere som følger markedet og penger. Derfor bør ikke skiftet i strategien betraktes som permanent, bemerket Dawson, “Det som ikke er klart, er det endelige resultatet eller sluttspillet til dette skiftet. A505 følger veldig mye pengene, tilpasser seg globale trender og utforsker nye geografier og nyttelast for å maksimere avkastningen. ”

Merker skadevare

![[FIX] ‘Den spesifiserte kontoen eksisterer allerede’ (Feil 1316) i InstallShield Wizard](https://jf-balio.pt/img/how-tos/05/specified-account-already-exists-installshield-wizard.png)