Google avslører også relatert Microsoft Windows-sårbarhet

2 minutter lest

Google Chrome

Sikkerhetseksperter hos Google har anbefalt alle Chrome-brukere umiddelbart oppdater nettleseren sin, siden null-dagers utnyttelse merket CVE-2019-5786 er blitt oppdatert i den siste versjonen av 72.0.3626.121.

En null-dagers utnyttelse er et sikkerhetsproblem som hackere har oppdaget, og funnet ut hvordan de skal utnyttes, før sikkerhetsutvikling er i stand til å lappe det. Derav begrepet 'null dag' - sikkerhetsutvikling hadde bokstavelig talt null dager til å lukke hullet.

Google holdt først stille om tekniske detaljer om sikkerhetsproblemet, til “ et flertall av Chrome-brukere er oppdatert med løsningen ”. Dette var sannsynlig for å forhindre ytterligere skade.

Imidlertid bekreftet Google at sikkerhetsproblemet er en bruk etter gratis utnyttelse i FileReader-komponenten i nettleseren. FileReader er et standard API, som lar webapps asynkront lese innholdet i filer lagret på en datamaskin . Google bekreftet også at sikkerhetsproblemet har blitt utnyttet av online trusselaktører.

I et nøtteskall tillater sikkerhetssårbarheten at trusselaktører får rettigheter i Chrome-nettleseren og kjører vilkårlig kode utenfor sandkassen . Trusselen påvirker alle større operativsystemer ( Windows, macOS og Linux) .

Det må være en veldig seriøs utnyttelse, for til og med Justin Schun, leder for sikkerhet og desktop engineering for Google Chrome, uttalte seg på Twitter.

https://twitter.com/justinschuh/status/1103087046661267456

Det er ganske uvanlig at sikkerhetsteamet adresserer sikkerhetshull offentlig, de lapper vanligvis ting stille. Dermed innebar Justins tweet en sterk følelse av haster for alle brukere å oppdatere Chrome så raskt som mulig.

Google har oppdaterte flere detaljer om sårbarheten, og faktisk erkjente at det var to separate sårbarheter som ble utnyttet i tandem.

Den første sårbarheten var i Chrome selv, som stod på FileReader-utnyttelsen som vi detaljerte ovenfor.

Det andre sikkerhetsproblemet var i Microsoft Windows selv. Det var en lokal opptrapping av privilegier i Windows win32k.sys, og kunne brukes som en sikkerhetssandkasse. Sårbarheten er en NULL-pekereferanse i win32k! MNGetpItemFromIndex når NtUserMNDragOver () systemanrop kalles under spesifikke omstendigheter.

Google bemerket at de avslørte sårbarheten for Microsoft, og offentliggjør sårbarheten fordi den er ' en alvorlig sårbarhet i Windows som vi vet ble utnyttet aktivt i målrettede angrep ” .

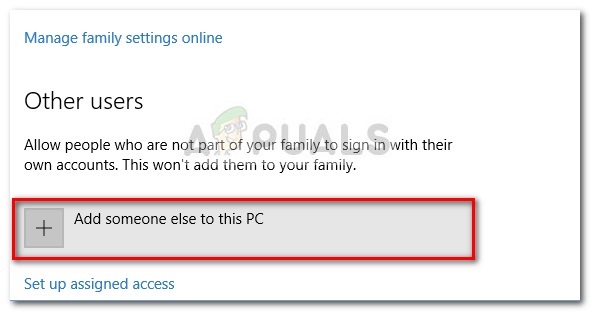

Microsoft jobber angivelig med en løsning, og brukere anbefales å oppgradere til Windows 10 og bruke oppdateringer fra Microsoft så snart de blir tilgjengelige.

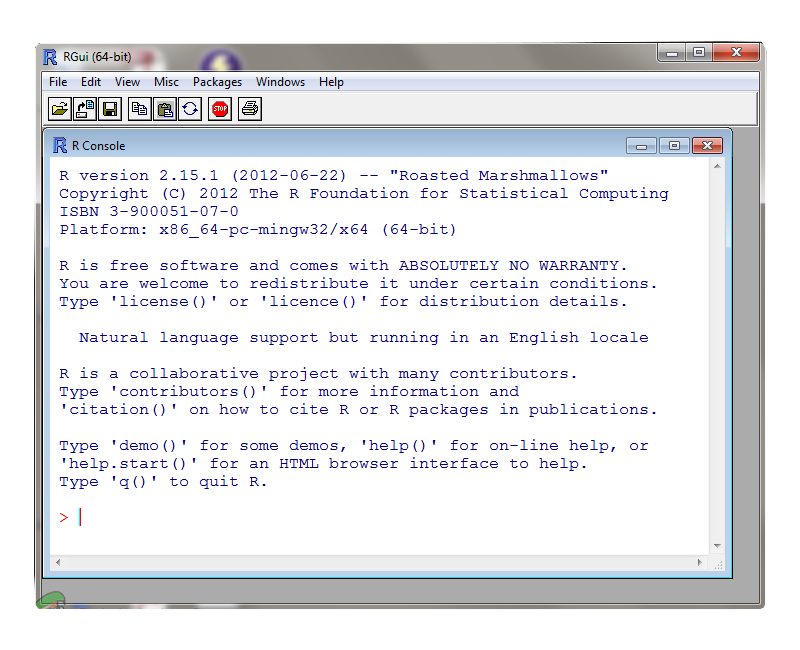

Slik oppdaterer du Google Chrome på en PC

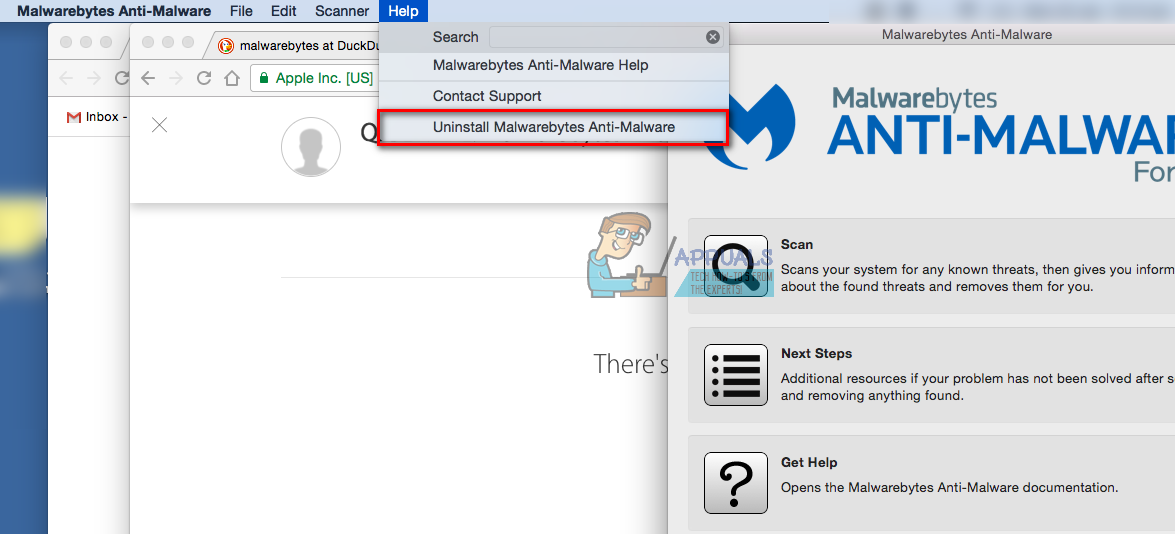

Skriv inn chrome: // innstillinger / hjelp i adressefeltet til nettleseren din, eller klikk på de tre punktene øverst til høyre og velg Innstillinger som angitt i bildet nedenfor.

Velg deretter Innstillinger (barer) øverst til venstre og velg Om Chrome.

En gang i delen Om, vil Google automatisk se etter oppdateringer, og hvis det er en oppdatering tilgjengelig, vil Google varsle deg.