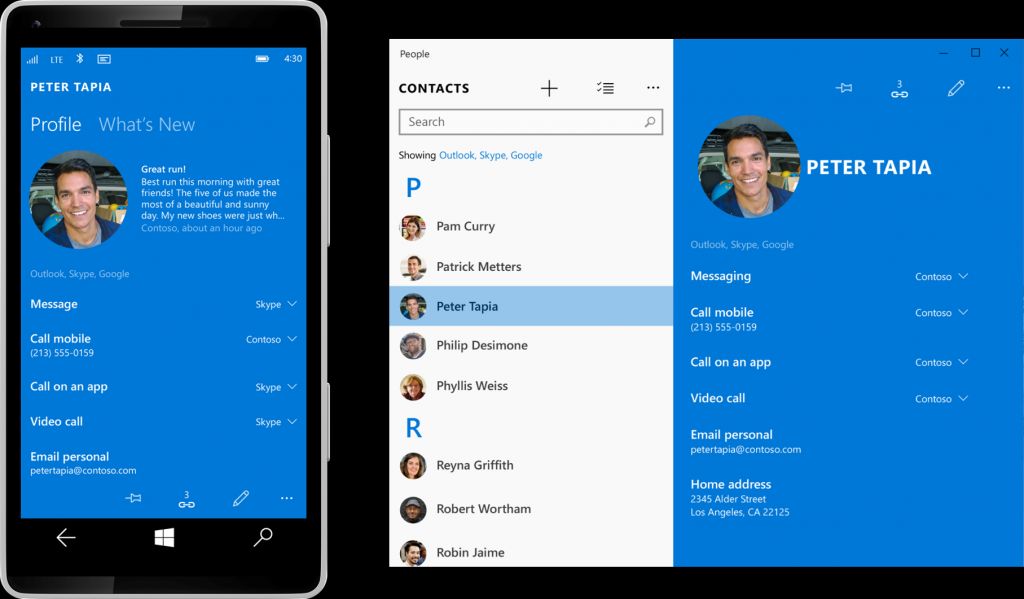

Microsofts interne People + Address Book-applikasjon

Microsoft har sin egen sentraliserte adressebok som kombinerer alle dine sosiale samtaler, kommunikasjon og tilkoblinger til ett sted under paraplyen til People-appen. En nektelse av tjenestesårbarhet er funnet i Microsoft People-versjonen 10.1807.2131.0 av LORD på 4thav september 2018. Dette sikkerhetsproblemet ble oppdaget og testet på Microsofts Windows 10-operativsystem.

Microsoft People-applikasjonen på Windows 8 og 10 stasjonære operativsystemer er i hovedsak en kontaktadministrasjonsdatabase plattform kalt adressebok. Det forener flere e-postkontoer og andre plattformers kontakter på ett sted for enkel tilgang. Den inneholder Apple-kontoer, Microsoft-kontoer, Xbox-kontoer, Google-kontoer, Skype og mye mer alt på ett sted, slik at du kan koble deg til de du vil ha med en gang.

Den smarte applikasjonen slår også sammen kontakter fra forskjellige plattformer for sunne kontaktkort som inneholder all informasjonen du har om en bestemt person. Applikasjonen lar deg spore e-postmeldinger og kalendere, og koble den til dine interesserte.

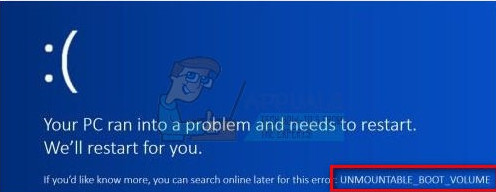

Denial of service crash forekommer i dette programmet når python-utnyttelseskoden kjøres, og en kollisjonsinduserende kode limes inn i applikasjonen. For å gjøre dette må du kopiere innholdet i tekstfilen “poc.txt” som inneholder denne koden og starte personapplikasjonen. Inne i applikasjonen, klikk på “ny kontakt (+)” og lim inn koden som er kopiert på utklippstavlen i navnefeltet. Når du har lagret denne kontakten, krasjer applikasjonen med en denial of service.

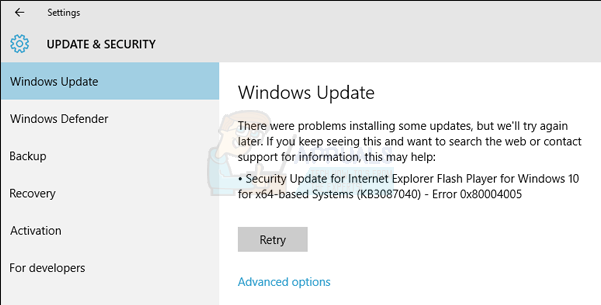

En CVE-identifikasjonsmerke er ikke tildelt denne sikkerhetsproblemet ennå. Det er ingen informasjon om hvorvidt leverandøren har erkjent dette sikkerhetsproblemet ennå, eller om Microsoft til og med planlegger å gi ut en oppdatering for å redusere dette sikkerhetsproblemet. Gitt detaljene i sårbarheten, tror jeg imidlertid at utnyttelsen sannsynligvis faller på rundt 4-rangering på CVSS 3.0-skalaen, noe som bare kompromitterer tilgjengeligheten av programmet, noe som gjør det til en mindre bekymring uten garanti for en hel oppdatering for å fikse dette på Dens eget.

Merker Microsoft

![[FIX] Bedrag kunne ikke lastes inn profil](https://jf-balio.pt/img/how-tos/94/deceit-failed-load-profile.png)