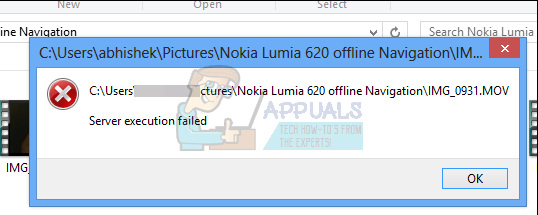

Cortana. På MSFT

Microsofts Windows 10 er kjent for å være et veldig tilpassbart operativsystem. Dette tillater også en rekke måter å utnytte operativsystemet på. Som innvilget, dedikerer Microsoft seg imidlertid til kontinuerlig forbedring av systemets sikkerhet, og frigjør raske sikkerhetsoppdateringer og feilrettinger for oppdagede kritiske sårbarheter. Da Microsoft fortsetter å investere i å forbedre Windows på denne måten, har det kommet en annen sårbarhet som gjør det mulig for hackere å utføre vilkårlige kommandoer på et system bare ved å bruke talekommando på enheten.

Sårbarheten, kalt 'Open Sesame', er et sårbarhet i Microsofts digitale stemmetilbakemeldingsbaserte assistent, Cortana. Denne sårbarheten ble diskutert på Black Hat USA 2018-konferansen i Las Vegas som ble avsluttet for bare noen få dager siden. Det ble oppdaget at Open Sesame-sårbarheten tillot hackere å bruke talekommando for å få tilgang til sensitive data, samt gi systemkommandoer for å laste ned eller kjøre filer som kan koble den til ondsinnede servere. I tillegg til dette var det bare talekommandoen som var nok til å gi systemet visse privilegier til å utføre disse handlingene selv når datamaskinen er låst på låseskjermen.

Ettersom Cortana er designet for å være en stemmebasert assistent, selv når systemet er låst, anses stemmekommando nok til å omgå alle tastaturoppføringer eller musekrav for å låse opp systemet ettersom stemmen er tilstrekkelig til å gi tillatelser. Hva mer er at til tross for at skjermen er låst, siden Windows 10 kjører applikasjonene i bakgrunnen uansett, kan talekommandoen ta i bruk applikasjoner som kjører for å lede dem til å oppføre seg på en bestemt måte.

Sårbarheten har fått merket CVE-2018-8410 . Det er funnet at det påvirker Windows 10 Fall Creators Update v1709, April 2018 Update v1803, og også nyere oppdateringer. Microsoft ble informert om denne sårbarheten i april da de israelske forskerne som oppdaget det, kom frem med det til dem. Microsoft har bare gitt ut følgende uttalelse om temaet for denne kritiske sårbarheten.

Det er et sikkerhetsproblem i Elevation of Privilege når Cortana henter data fra brukerinngangstjenester uten hensyn til status. En angriper som vellykket utnyttet sårbarheten, kan utføre kommandoer med forhøyede tillatelser. For å utnytte sårbarheten, vil en angriper kreve fysisk / konsolltilgang, og systemet må ha aktivert Cortana-hjelp. Sikkerhetsoppdateringen løser sårbarheten ved å sikre at Cortana vurderer status når den henter informasjon fra inndatatjenester - Microsoft

Det er ingen avbøtende teknikker tilgjengelig ennå enn å holde enheten i ditt eget område slik at en angriper i nærheten ikke kan gi den stemmekommando for utnyttelse. Vi venter på en oppdatering fra Microsoft for å løse dette problemet.

Følgende video av Ron Marcovich viser utnyttelsen i aksjon.