LockCrypt Ransomware. Fix Infected PC

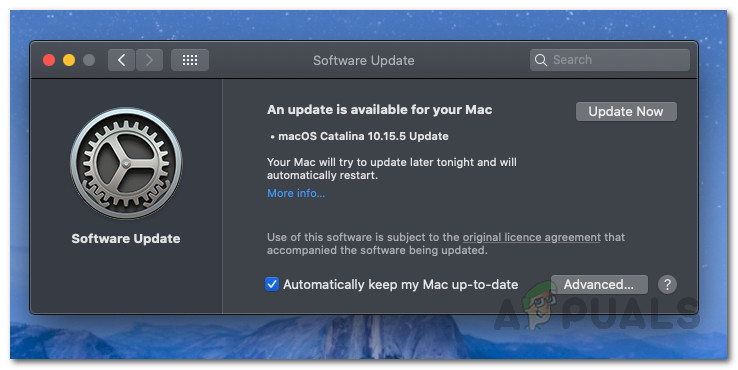

En relativt svakere ondsinnet ransomware, LockCrypt, har operert under radaren for å utføre cyberkriminalitetsangrep i liten skala siden juni 2017. Den var mest fremtredende aktiv i februar og mars i år, men på grunn av det faktum at ransomware må installeres. manuelt på enheter for å tre i kraft, utgjorde det ikke en så stor trussel som noen av de mest beryktede kryptokriminaliserte løsepengene der ute, GrandCrab var en av dem. Ved analyse (av en prøve hentet fra VirusTotal) av antivirusfirmaer som det rumenske selskapet BitDefender og MalwareBytes Research Lab, oppdaget sikkerhetseksperter flere feil i programmeringen av løsepenger som kan reverseres for å dekryptere stjålne filer. Ved hjelp av informasjonen som er samlet inn, har BitDefender gitt ut en Dekrypteringsverktøy som er i stand til å gjenopprette filer på alle versjoner av LockCrypt ransomware bortsett fra den nyeste.

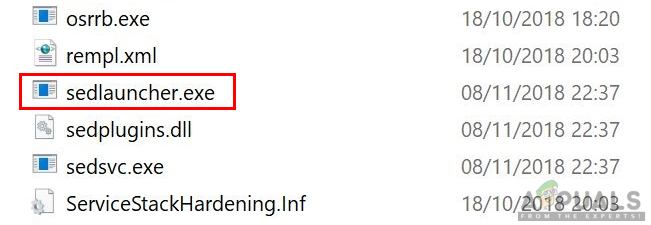

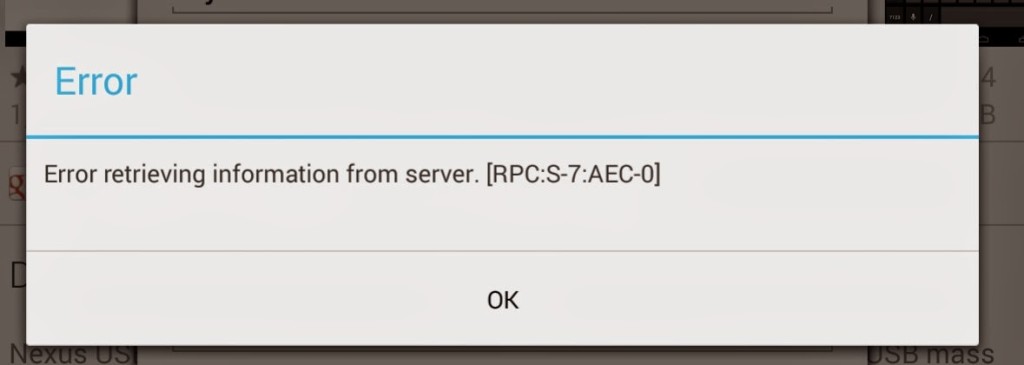

I følge en grundig undersøkelse av MalwareBytes Lab rapportere som analyserer skadelig programvare innvendig og utvendig, er den første feilen i LockCrypt det faktum at det krever manuell installasjon og administratorrettigheter for å tre i kraft. Hvis disse vilkårene er oppfylt, kjøres den kjørbare filen, og plasserer en wwvcm.exe-fil i C: Windows og legger til en tilsvarende registernøkkel også. Når løseprogrammet begynner å trenge gjennom systemet, krypterer det alle filene det har tilgang til, inkludert .exe-filer, og stopper systemprosesser underveis for å sikre at egen prosess fortsetter uavbrutt. Filnavn endres til tilfeldige alfanumeriske base64-strenger, og utvidelsene deres er satt til .1btc. En løsesumnotat for tekstfiler lanseres på slutten av prosessen, og ytterligere informasjon lagres i registeret HKEY_LOCAL_MACHINE som inneholder den angrepne brukerens tildelte 'ID', samt påminnelser om instruksjoner for filgjenoppretting.

LockCrypt Ransomware Note Pop-up. MalwareBytes Lab

Selv om denne løsepengeprogrammet er i stand til å kjøre uten internettforbindelse, har forskere funnet at den kommuniserer med en CnC i Iran i tilfelle den er koblet til, og sender den base64 alfanumeriske data som dekrypteres til angrepet enhets tildelte ID, operativsystem og ransomware som hemmer plasseringen på stasjonen. Forskere har oppdaget at malware-koden bruker GetTickCount-funksjonen til å angi randomiserte alfanumeriske navn og kommunikasjon som ikke er spesielt sterke koder for å tyde. Dette gjøres i to deler: den første bruker en XOR-operasjon mens den andre bruker XOR samt ROL og bitvis bytte. Disse svake metodene gjør at kodene til skadelig programvare lett kan dekrypteres, og det var slik BitDefender var i stand til å manipulere den for å lage et dekrypteringsverktøy for låste .1btc-filer.

BitDefender har undersøkt flere versjoner av LockCrypt-ransomware for å utvikle et offentlig tilgjengelig BitDefender-verktøy som er i stand til å dekryptere .1btc-filer. Andre versjoner av skadelig programvare krypterer også filer til .lock, .2018 og .mich-utvidelser som også kan dekrypteres ved kontakt med sikkerhetsforskeren. Michael Gillespie . Den nyeste versjonen av ransomware ser ut til å kryptere filer til .BI_D-utvidelsen som ikke er utviklet en dekrypteringsmekanisme ennå, men alle tidligere versjoner kan nå lett dekrypteres.

![Fix: Nettverksinnstillingene blokkerer festchat [0x89231906]](https://jf-balio.pt/img/how-tos/73/fix-your-network-settings-are-blocking-party-chat.jpg)