GTFOBins / GitHub

Mens de fleste kommentatorer anser Linux og det større Unix-økosystemet som mye sikrere som helhet enn andre teknologiplattformer, ber en liste på GitHub om å være annerledes. Et prosjekt med navnet GTFOBins har samlet navnene på ellers legitime Unix-binærfiler som kan misbrukes av angripere for å bryte ut til et begrenset skall eller heve privilegier. Som navnet antyder, kan alle disse binærfiler brukes til å komme seg ut av deres vanlige operasjoner og inn i noe som gir en angriper muligheten til å gjøre noe ondskapsfullt til en kompromittert maskin.

I den virkelige ånden av åpen kildekodeutvikling er GTFOBins et delt prosjekt, og alle kan bidra med ekstra binærfiler til listen, samt nye teknikker som kan brukes til å misbruke de som allerede er på listen på nye måter. Denne ideen vil sikkert bli populær siden når som helst disse utnyttelsene kan bli fanget før angriperne prøver å bruke dem, vil systemadministratorer vite hva de skal se etter hvis noen noen gang gjør det.

De fleste av kommandoene som er oppført på den siste GTFOBins-forpliktelsen, er de som erfarne Linux-brukere sannsynligvis vil se på daglig basis. De som jobber med prosjektet har rapportert potensielt usikker bruk for generelt trygge binærfiler som awk, bash og tjære.

Noen av disse utnyttelsene, som de som involverer de populære tekstredigerere vi og emacs, benytter seg av den naturlige evnen til bestemte programvarer til å lese og skrive filer. Andre bruker det faktum at python og ruby kan tilby et interaktivt programmeringsskall, og nettverksapplikasjoner som sftp kan misbrukes for å laste ned filer fra et eksternt sted til et lokalt filsystem.

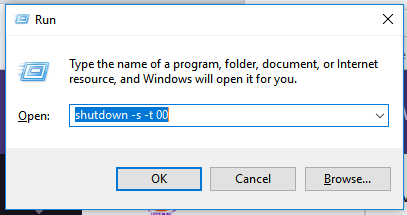

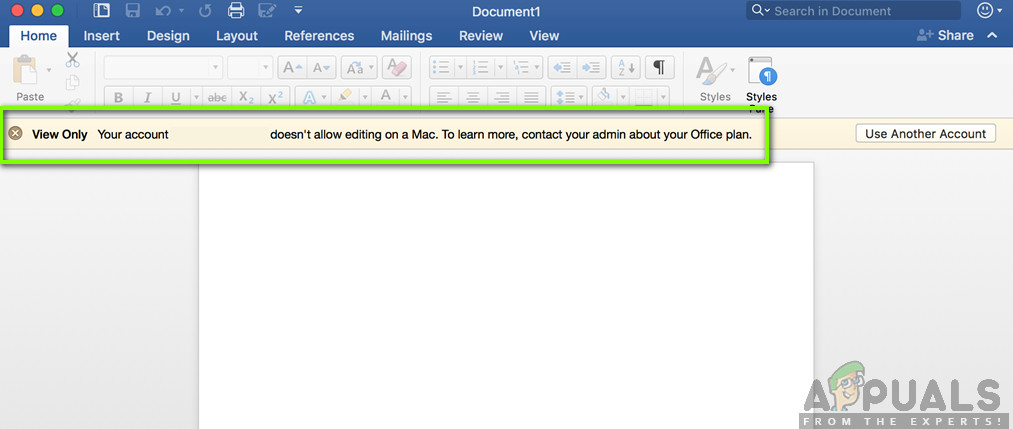

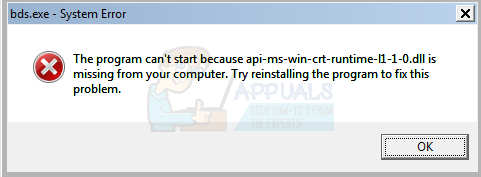

Ingen av de listede utnyttelsene forventes å sende sjokkbølger gjennom Linux-sikkerhet, og noen få som muligheten til å laste ned andre binære filer med wget har vært godt forstått i årevis. LOLBins-prosjektet som depotet var inspirert av lister utallige flere utnyttelser for Windows, noe som ser ut til å indikere at det absolutt er færre utnyttelser etter design.

Det er likevel viktig å huske på at GTFOBins-prosjektet bare strekker seg tilbake til 21. mai. Omformulering og avklaring av noen utnyttelser er like nylig som for noen timer siden da dette skrives. Det burde være interessant å se om populære skript mottar oppdateringer for å forhindre at angripere omgår sikkerhetsbegrensninger ved hjelp av metodene dette depotet advarer om.

Merker Linux-sikkerhet