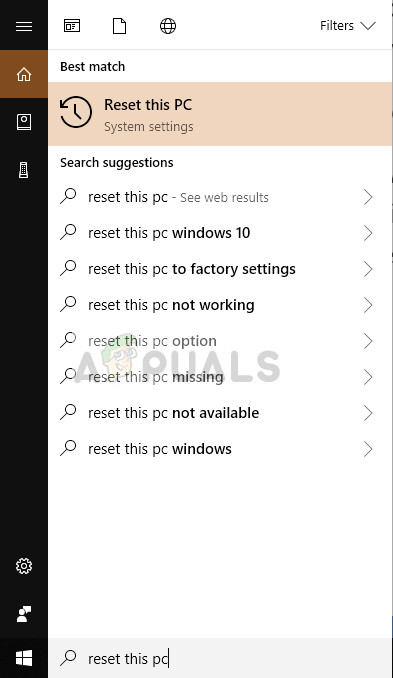

Ransom Message opprettet av Xbash i MySQL Database

En ny skadelig programvare kjent som ‘ Xbash Har blitt oppdaget av forskere fra enhet 42 et blogginnlegg hos Palo Alto Networks har rapportert . Denne skadelige programvaren er unik når det gjelder målretting og påvirker Microsoft Windows- og Linux-servere samtidig. Forskere ved Unit 42 har knyttet denne skadelige programvaren til Iron Group, som er en trusselsaktørgruppe som tidligere var kjent for ransomware-angrep.

I følge blogginnlegget har Xbash muligheter for myntmining, selvforplantning og ransonware. Den har også noen funksjoner som når de implementeres, kan gjøre det mulig for malware å spre seg ganske raskt i organisasjonens nettverk, på lignende måter som WannaCry eller Petya / NotPetya.

Xbash-egenskaper

En kommentar til egenskapene til denne nye skadelige programvaren, skrev Unit 42-forskere: “Nylig brukte Unit 42 Palo Alto Networks WildFire til å identifisere en ny malware-familie rettet mot Linux-servere. Etter nærmere etterforskning innså vi at det er en kombinasjon av botnet og ransomware som ble utviklet av en aktiv nettkriminalitetsgruppe Iron (aka Rocke) i år. Vi har kalt denne nye malware 'Xbash', basert på navnet på den opprinnelige hovedmodulen for den ondsinnede koden. '

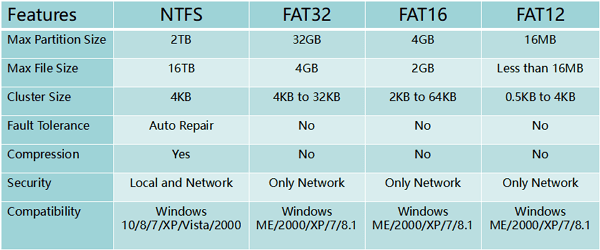

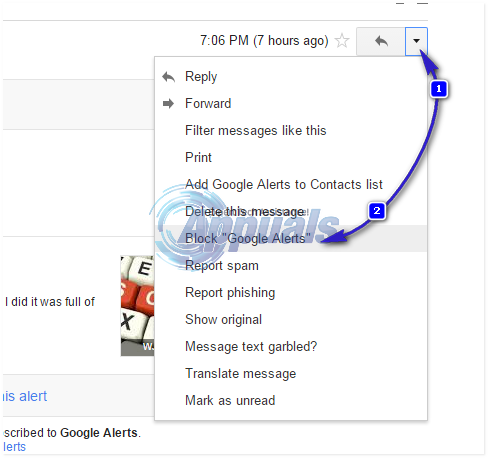

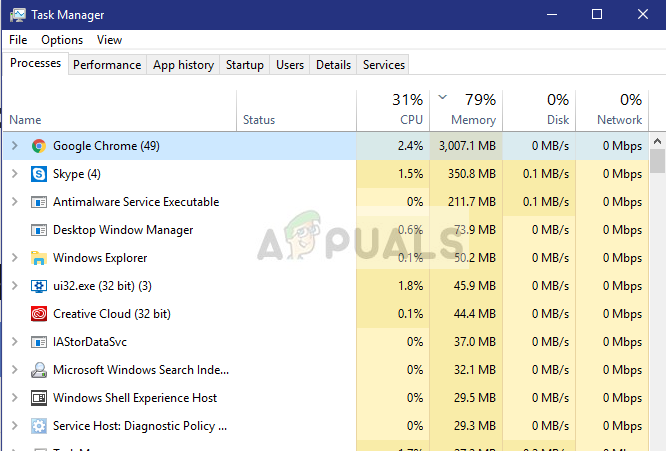

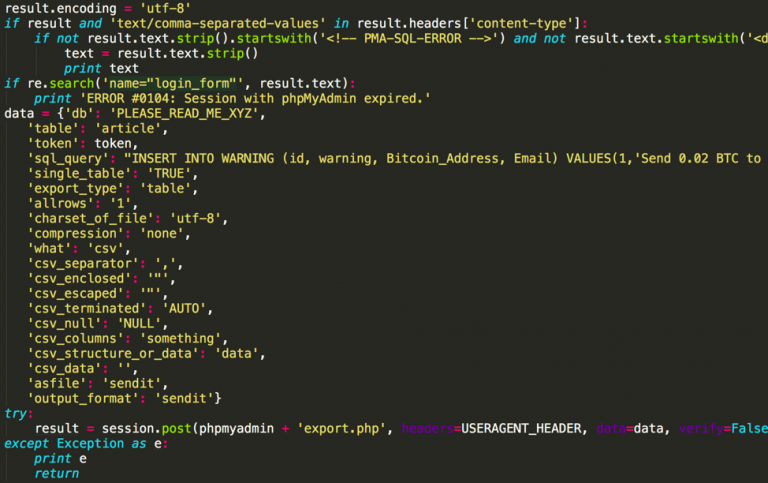

Iron Group hadde tidligere som mål å utvikle og spre kryptovaluta-transaksjonskapring eller gruverjere trojanere som hovedsakelig var ment for å målrette Microsoft Windows. Imidlertid er Xbash rettet mot å oppdage alle ubeskyttede tjenester, slette brukernes MySQL-, PostgreSQL- og MongoDB-databaser og løsepenger for Bitcoins. Tre kjente sårbarheter som brukes av Xbash for å infisere Windows-systemer er Hadoop, Redis og ActiveMQ.

Xbash sprer seg hovedsakelig ved å målrette mot eventuelle ikke-oppdaterte sårbarheter og svake passord. Det er data-destruktiv , som antyder at den ødelegger Linux-baserte databaser som sine ransomware-muligheter. Ingen funksjoner er også til stede i Xbash som vil gjenopprette ødelagte data etter at løsepenger er betalt.

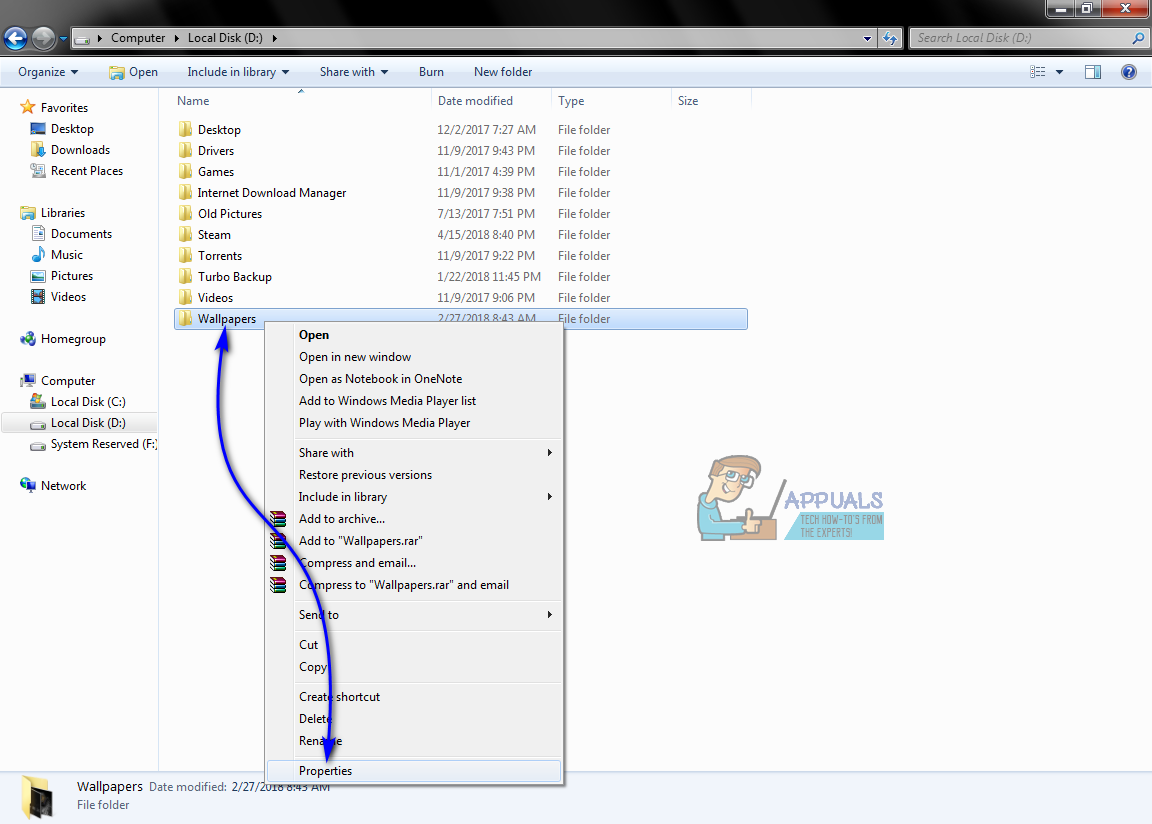

I motsetning til tidligere kjente Linux-botnett som Gafgyt og Mirai, er Xbash et neste nivå Linux-botnet som utvider målet til offentlige nettsteder når det retter seg mot domener og IP-adresser.

Xbash genererer liste over IP-adresser i offerets subnett og utfører portskanning (Palo Alto Networks)

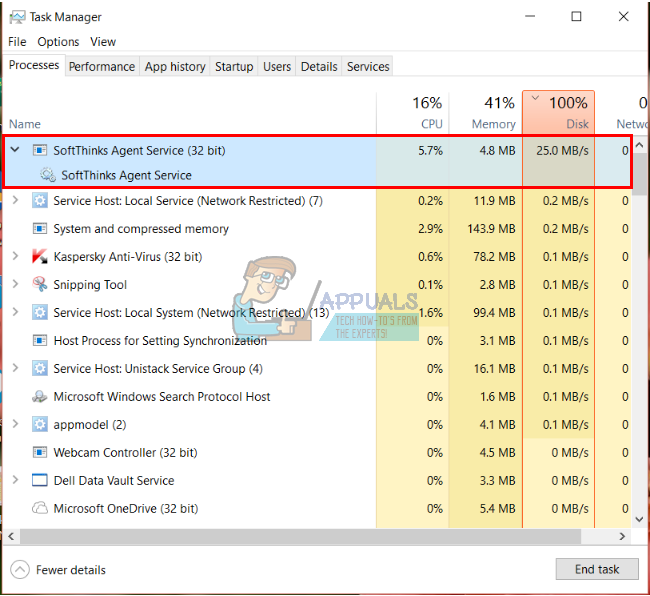

Det er noen andre spesifikasjoner om skadelig programvare:

- Den har muligheter for botnet, myntmining, ransomware og selvforplantning.

- Den retter seg mot Linux-baserte systemer for ransomware og botnet-funksjoner.

- Den retter seg mot Microsoft Windows-baserte systemer for sine myntfremstillings- og selvforplantende evner.

- Ransomware-komponenten retter seg mot og sletter Linux-baserte databaser.

- Til dags dato har vi observert 48 innkommende transaksjoner til disse lommebøkene med en total inntekt på omtrent 0,964 bitcoins, noe som betyr at 48 ofre har betalt omtrent 6 000 dollar totalt (i skrivende stund).

- Imidlertid er det ingen bevis for at betalte løsepenger har resultert i utvinning for ofrene.

- Faktisk kan vi ikke finne bevis på funksjonalitet som gjør gjenoppretting mulig gjennom løsepenger.

- Analysen vår viser at dette sannsynligvis er arbeidet til Iron Group, en gruppe som er offentlig knyttet til andre ransomware-kampanjer, inkludert de som bruker Remote Control System (RCS), hvis kildekode antas å være stjålet fra “ HackingTeam ”I 2015.

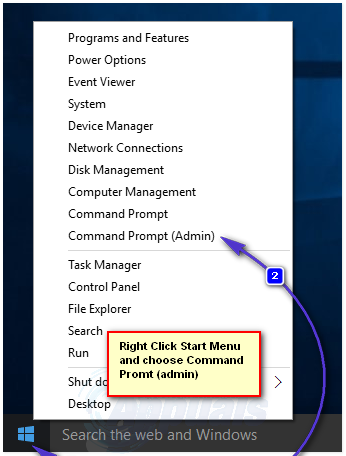

Beskyttelse mot Xbash

Organisasjoner kan bruke noen teknikker og tips gitt av forskere fra Unit 42 for å beskytte seg mot mulige angrep fra Xbash:

- Bruker sterke passord som ikke er standard

- Hold deg oppdatert om sikkerhetsoppdateringer

- Implementering av endepunktssikkerhet på Microsoft Windows- og Linux-systemer

- Forebygge tilgang til ukjente verter på internett (for å forhindre tilgang til kommando- og kontrollservere)

- Implementering og vedlikehold av strenge og effektive sikkerhetskopierings- og restaureringsprosesser og prosedyrer.