SSH Tunneling er veldig bra for nettverksadministratorer eller til og med hjemmebrukere som er bekymret for sikkerheten. Hvis en forbindelse ikke er kryptert, vil informasjonen som overføres vanligvis være via ren tekst som kan avlyttes / leses, og utsetter nettverket ditt for en risiko for hacking.

Det er ekstremt viktig å ta vare på sikkerhetsaspektet, spesielt når du bruker et offentlig nettverk som på flyplasser, kaffebarer etc. Du er på et EKSTREMT HØY RISIKO!

For å lære mer om sikkerhetssaker, ta en titt på Backtrack som er en Linux-distribusjon og kan kjøres på VM - kommer kompilert med en rekke verktøy pakket inne - Jeg vil ikke nevne verktøyene, jeg lar deg utforske. Målet med denne guiden er ikke å markedsføre den, men å forsvare den. Ideelt sett, hvis du ikke er den teknologien, ville det være best å kjøpe en VPN jeg bruker min egen opprettet på en Amazon EC3-forekomst, med et enkelt klikk er jeg koblet til et sikkert nettverk via VPN.

Men hvis du ikke er interessert i det, kan du opprette en SSH-tunnel. For dette trenger du en Linux-server som er tilgjengelig eksternt. Denne serveren vil kryptere dataene, og fungere som megler for informasjonsoverføring ved å overføre dem til internett. SSH er enkelt å installere, sjekk ut denne guiden http://www.cyberciti.biz/faq/ubuntu-linux-openssh-server–installation-and-configuration/

Du kan også konfigurere en proxy på serveren din, men for dette trenger du blekksprut som er enkel, og det er mange guider tilgjengelig. PuTTy kan lastes ned fra http://www.chiark.greenend.org.uk/~sgtatham/putty/

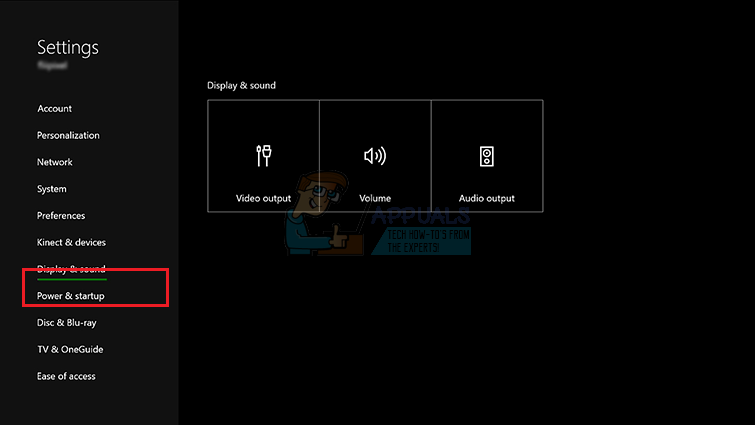

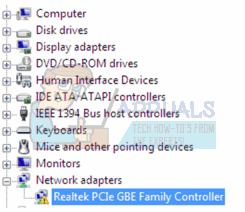

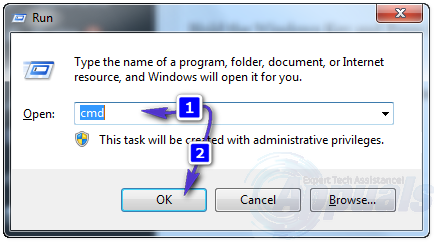

Legg til IP-en (eller vertsnavnet til serveren din) og lagre den med et navn. Hvis du ikke lagrer det, må du skrive det inn hver gang du vil koble til.

Klikk på FORBINDELSE og SSH og TUNNELER i venstre rute, og velg deretter Dynamisk og sett kildeporten til 7070 og trykk på ADD. Velg Local, Source Port 8080 (eller porten din) eller hva porten er, og destinasjonen 127.0.0.1:port, og klikk på legg til igjen.

Klikk på Økt i venstre rute (øverst) og lagre dette oppsettet. Nå når du ssh på serveren, blir du ført til terminalvinduet.

Nå når du åpner den får du et terminalvindu. Hvis du ikke ønsker å bruke dette i det hele tatt, er det et alternativ 'ikke start en skal eller kommando i det hele tatt' under SSH på menyen.

Mens den kjører, kan du kjøre et hvilket som helst program som fungerer med en proxy. Hvis det tillater Socks 5 eller 4 proxy, peker du det til 127.0.0.1 på port 7070, og det vil nå tunnel og dataene kommer ut fra linux-serveren din. Hvis den bare støtter HTTP-proxy, bruk 127.0.0.1-port 8080.

Trafikk som sendes over dette systemet kan ikke hentes ut av luften (snuses) av hackere da det er kryptert.

Merker SSH Tunneling 2 minutter lest